¶ Zertifikate

Fehlt: Ausstellung von Zertifikaten. Woher kommen Schlüssel...

Schade, dass es keiner gefixt hat. Sie werden selbst erstellt und dann zur Zertifizierung eingereicht.

Zum Beispiel: https://cryptotools.net/rsagen

¶ Allgemein

- Digitale Dokumente

- Verknüpfen Öffentliche Schlüssel mit Identitäten

¶ Wofür brauchen wir Zertifikate?

- Identifikationen

- Authentizität

- Integrität

- Vertraulichkeit

¶ Angriffe und Risiken

- MITM (Man in the Middle)

- Impersonation (Vertäuschen von Identität)

- Replay-/ Forging-Angriffe

- unischere Schlüsselverteilung

¶ Vertrauenswürdiges Zertifikat

¶ Inhalt (Version von X.509):

- Von wem ausgestellt

- an wen

- Austellungsdatum

- Gültigkeitsdatum

- Seriennummer

- Signatur Alghorythmus

- Public Key

- Fingerprint

- Signatur von Aussteller

¶ Überprüfung der Vertrauenwürdigkeit

- Ist alles in der Signatur Kette korrekt?

- Sind die Gültigkeitszeiträume okay?

- Sind die Fingerprints korrekt?

¶ PKI (public key infrastructure)

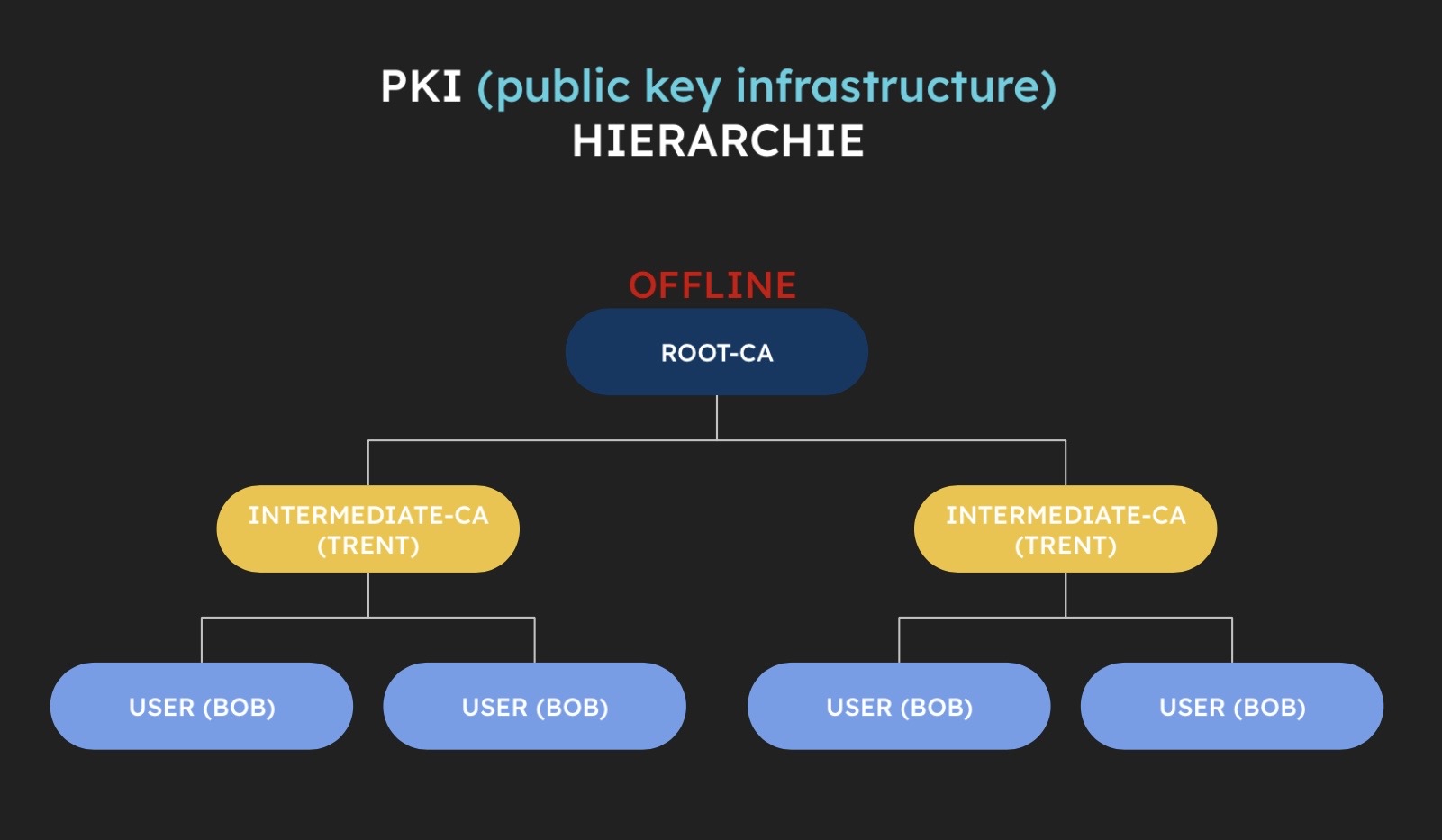

¶ Hierarchie

¶ Root-CA (Root-Certificate Authority)

- Stamm CA

- oberste CA ind der PKI Hierarchie

- Root Zertifikat + public key eingebaut in Betriebssystemen oder Browsern

- maximale Vertrauenswürdigkeit

- stets offline

¶ HTTPS (Hypertext Transfer Protocol Secure)

- Verschlüsselter Austausch von Daten zwischen eigenem Brwoser und Zielserver

- sichere Variante von HTTP

- läuft über SSL

- pro Aufruf neuer Schlüssel

- gültiges Zertifikat bestätigt richtige Website/Server

¶ Funktionsweise

- Client kommuniziert mit Server

- Verschlüsselung der Verbindung

- Authentifizierung des Zielservers

- Zertifikate mit public-key-kryptographie

- eigener private und public key beim Server

- Passt public key zur gewünschten Domain?

- gültige Digitale Signatur

- Überprüfung durch CA und weiterer CA's in PKI

- Gültiges Zertifikat = public key + zugehörige Metadaten + digitale Signatur

¶ Ursachen für Fehlermeldungen

- abgelaufenes Zertifikat

- Zertifikat nicht von CA ausgestellt

- Zertifikat mit falscher Domain

- Zertifikat wurde wiederrufen

¶ Protokolle

¶ TLS/SSL

- Verschlüsselung von Datenverbindungen

- schützt sensible Informationen, Vertrauenswürdigkeit einer Website im Browser

- sicherer Verbindugsaufbau

- Standardtechnologie für Absicherung von Internetseiten

¶ CMP

- regelt Lebenszyklus von Zertifikaten in der PKI

- Initialisierung, Zertifizierung, Wiederherstellung und Wiederruf

¶ OCSP

- Überprüfung von Gültigkeit von Zertifikaten

- Abfrage des Status in Echtzeit

¶ X.509

- Standardformat für public-key-Zertifikate

- definiert Aufbau (siehe oben)

- Sicherung der Kommunikation und Identitätsprüfung

- binden öffentlichen Schlüssel an Identität